У криптобиржи DMM Bitcoin украли более 300 млн долларов

Японская криптовалютная биржа DMM Bitcoin сообщила, что из ее кошельков было похищено 4 502,9 биткоина, то есть около 308 млн долларов. На данный момент, это самое крупное криптоограбление в 2024 году....

Квест «Хакера» продолжается!

Две недели назад в честь 25-летия «Хакера» мы запустили квест для читателей. Пока что его прошел лишь один человек! Он получает главный приз — Flipper Zero. Но квест продолжается, и пришедших к финишу еще ждут еще 4 бумажных спецвыпуска и 9 годовых подписок....

Закрытый правоохранителями BreachForums возобновил работу

Ранее в этом месяце ФБР уже во второй раз арестовало домены хакерского форума BreachForums (он же Breached), через который хакеры продавали украденные данные другим киберпреступникам. Однако ресурс вернулся в онлайн уже через пару недель и, похоже, теперь находится под контролем ShinyHunters — одного из прежних администраторов BreachForums....

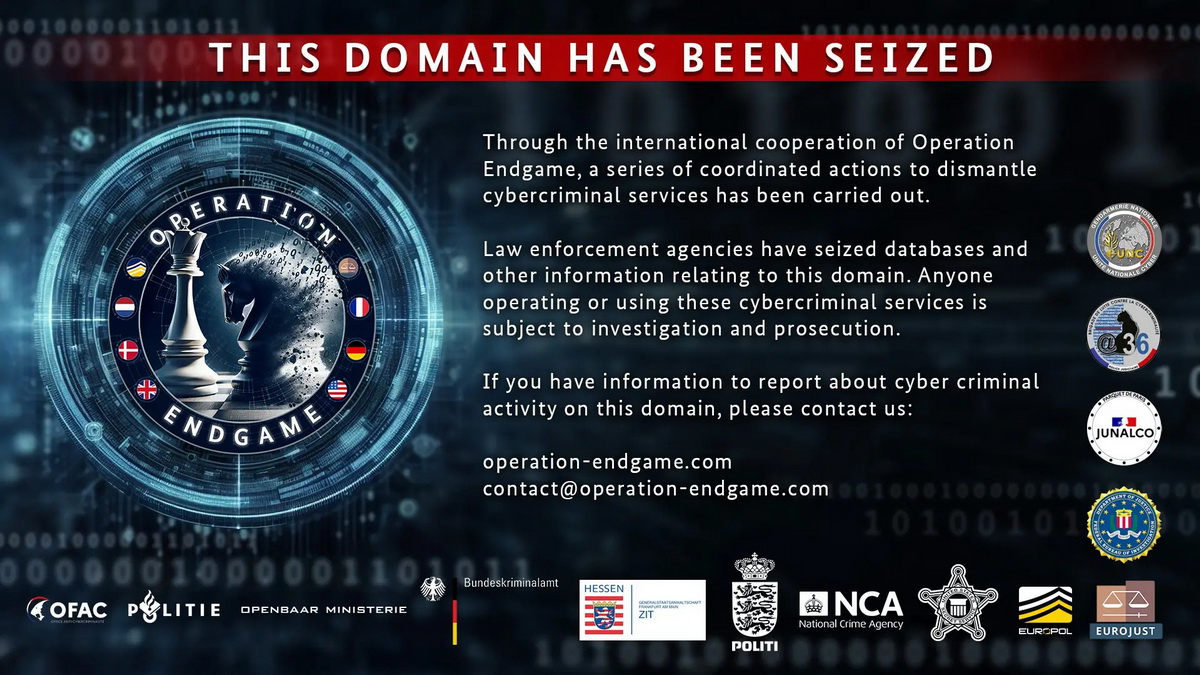

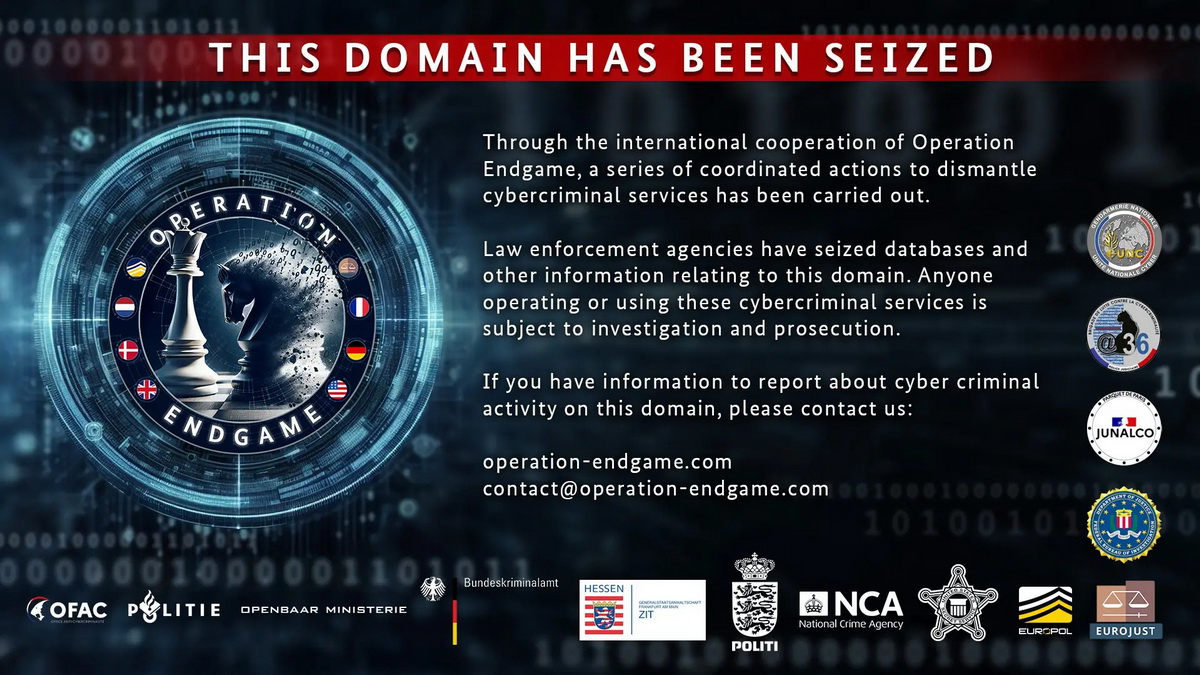

Операция Endgame: правоохранители изъяли более 100 серверов загрузчиков малвари

В ходе международной операции правоохранительных органов под кодовым названием Operation Endgame было конфисковано более 100 серверов, которые использовались крупными загрузчиками малвари, включая IcedID, Pikabot, Trickbot, Bumblebee, Smokeloader и SystemBC....

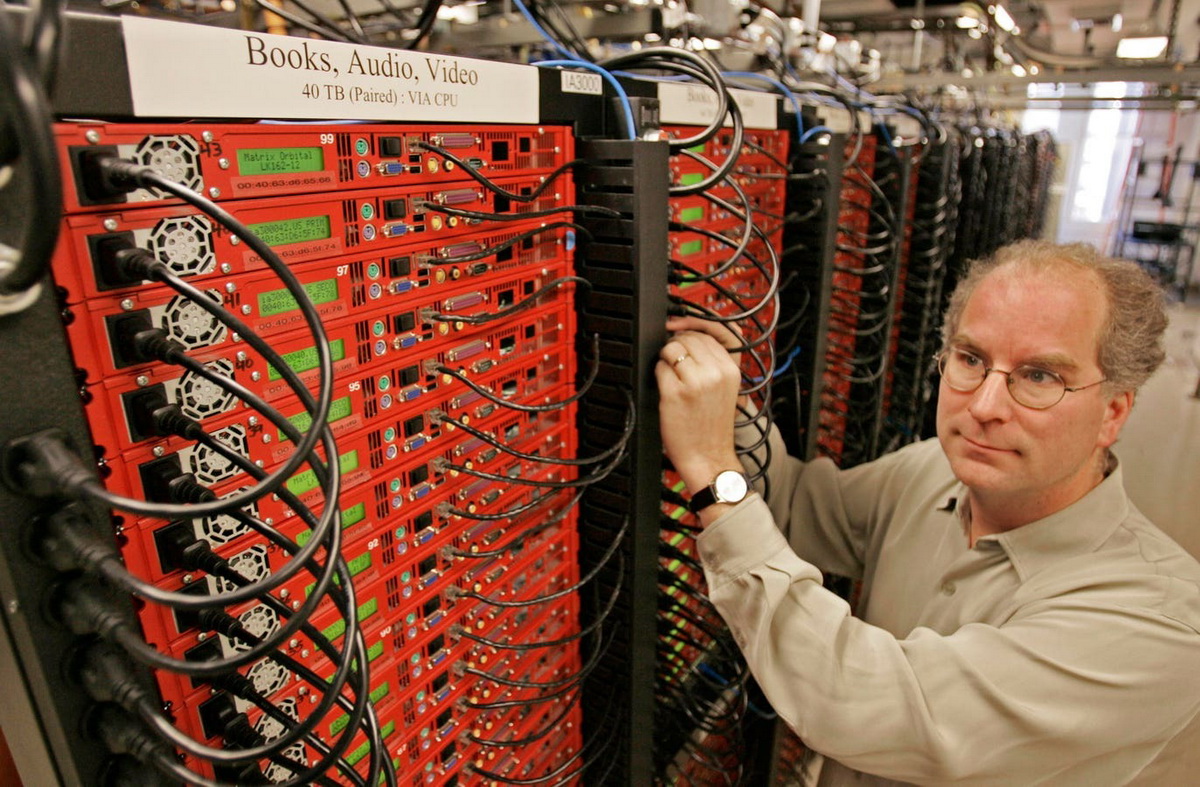

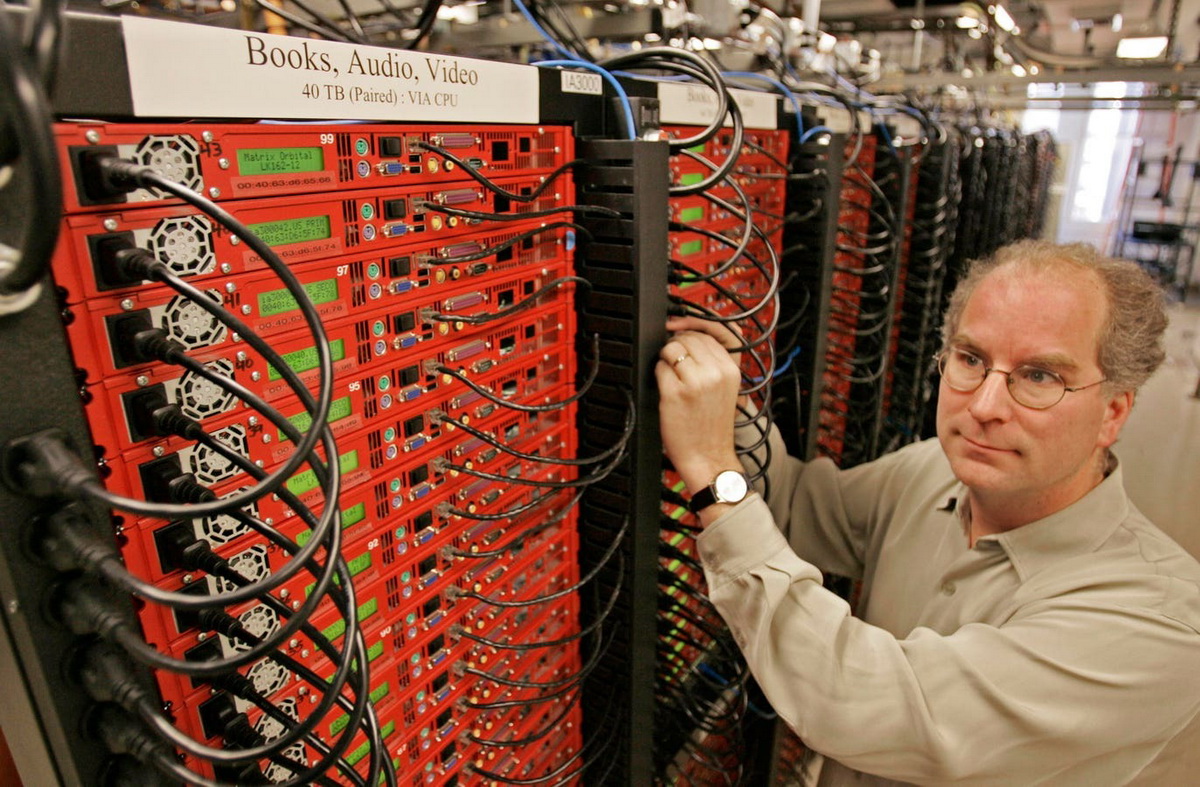

Internet Archive подвергается мощным DDoS-атакам

Всю неделю некоммерческая организация «Архив интернета» (Internet Archive) подвергается мощным DDoS-атакам и трудом сохраняет работоспособность, поэтому Wayback Machine может работать с перебоями. Однако представители организации пишут, что это далеко не самая большая из их проблем....

Ликидирован ботнет 911 S5, насчитывавший 19 млн зараженных устройств

Министерство юстиции США, совместно с международными партнерами, ликвидировало прокси-ботнет 911 S5 и арестовало в Сингапуре 35-летнего гражданина Китая ЮньХэ Вана, который считается его администратором. 911 S5 проникал в системы жертв под видом бесплатных VPN-приложений, которые на самом деле оснащались прокси-бэкдорами....

MEGANews. Самые важные события в мире инфосека за май

В этом месяце: хакеры взломали Dropbox и предположительно атаковали СДЭК, эксперты сравнивают функцию Recall в Windows с кейлоггером, атака DNSBomb усиливает DDoS в 20 тысяч раз, разработчики Android борются с кражами устройств, завершается поддержка NTLM и другие интересные события прошедшего мая....

У Cooler Master утекли данные 500 000 клиентов

Cooler Master пострадала от утечки данных. Хакер заявил, что взломал сайт компании и похитил информацию о 500 000 участников Fanzone. В компании уже подтвердили факт атаки....

У Google произошла утечка документации, связанной с работой поисковых алгоритмов

В сети опубликовали подборку внутренних документов Google, содержащую более 2500 страниц. Судя по всему, утечка произошла случайно еще в марте текущего года. В документах детально описывается, как работает и ранжирует результаты поисковая система Google, причем данные не совпадают с официальной версией компании, которой Google придерживается уже много лет....

Хакеры распространяли вредоносный пакет PyPi через Stack Overflow

Эксперты Sonatype заметили, что хакеры используют Stack Overflow для распространения малвари. Злоумышленники вежливо отвечают на вопросы пользователей, продвигая вредоносный пакет из PyPi, который устанавливает в систему жертвы инфостилер для Windows....

|

о, Дискус - Форум

о, Дискус - Форум