Беззащитная Java. Ломаем Java bytecode encryption

Для подписчиковКод на Java не так прост, как кажется. На первый взгляд взлом Java-приложения выглядит несложной задачей, благо подходящих декомпиляторов великое множество. Но если тебе доведется столкнуться с защитой Bytecode encryption, задача многократно усложняется. В этой статье я подробно расскажу, как бороться с этой напастью....

Количество спама, распространяющего малварь Qbot и Emotet, за месяц выросло в 10 раз

Эксперты «Лаборатории Касперского» обнаружили рост количества «сложных рассылок», нацеленных на корпоративных пользователей, включая организации в России. Если в феврале 2022 года было обнаружено около 3000 таких сообщений, то в марте их количество составило почти 30 000....

В основном уязвимости нулевого дня используют китайские хакеры

На прошлой неделе о 0-day багах прошлого года отчитались специалисты Google Project Zero, а теперь собственную статистику обнародовала компания Mandiant. По данным аналитиков, количество случаев использования уязвимостей нулевого дня растет, и чаще всего за такими атаками стоят китайские хакеры....

Из App Store удаляют устаревшие приложения

Разработчики жалуются, что Apple борется с приложениями, которые давно не получали обновлений. Авторам таких продуктов дают 30 дней для их обновления, а противном случае приложение попросту исключают из App Store....

HTB Backdoor. Взламываем сайт на WordPress и практикуемся в разведке

Для подписчиковСегодня мы с тобой на примере легкой по уровню сложности машины Backdoor с площадки Hack The Box поупражняемся в простейших атаках на веб-приложения. Поищем уязвимые плагины для WordPress, проэксплуатируем уязвимость типа path traversal, переберем информацию о процессах при помощи Burp и повысим привилегии в системе через пользовательский скрипт....

T-Mobile признала, что хак-группа Lapsus$ похитила ее исходные коды

ИБ-специалист выяснил, что еще до арестов хак-группа Lapsus$ успела скомпрометировать телеком-гиганта T-Mobile. В компании подтвердили эту информацию, сообщив, что несколько недель назад хакеры проникли в сеть компании, получили доступ к внутренним инструментам и исходным кодам. Подчеркивается, что при этом злоумышленники не сумели похитить конфиденциальную информацию о клиентах T-Mobile....

«1С» пострадала от мощной DDoS-атаки

В конце прошлой недели пользователи и СМИ обратили внимание на перебои в работе сервисов «1С», которые используются для учета и отчетности во многих организациях. Оказалось, компания стала жертвой мощной DDoS-атаки....

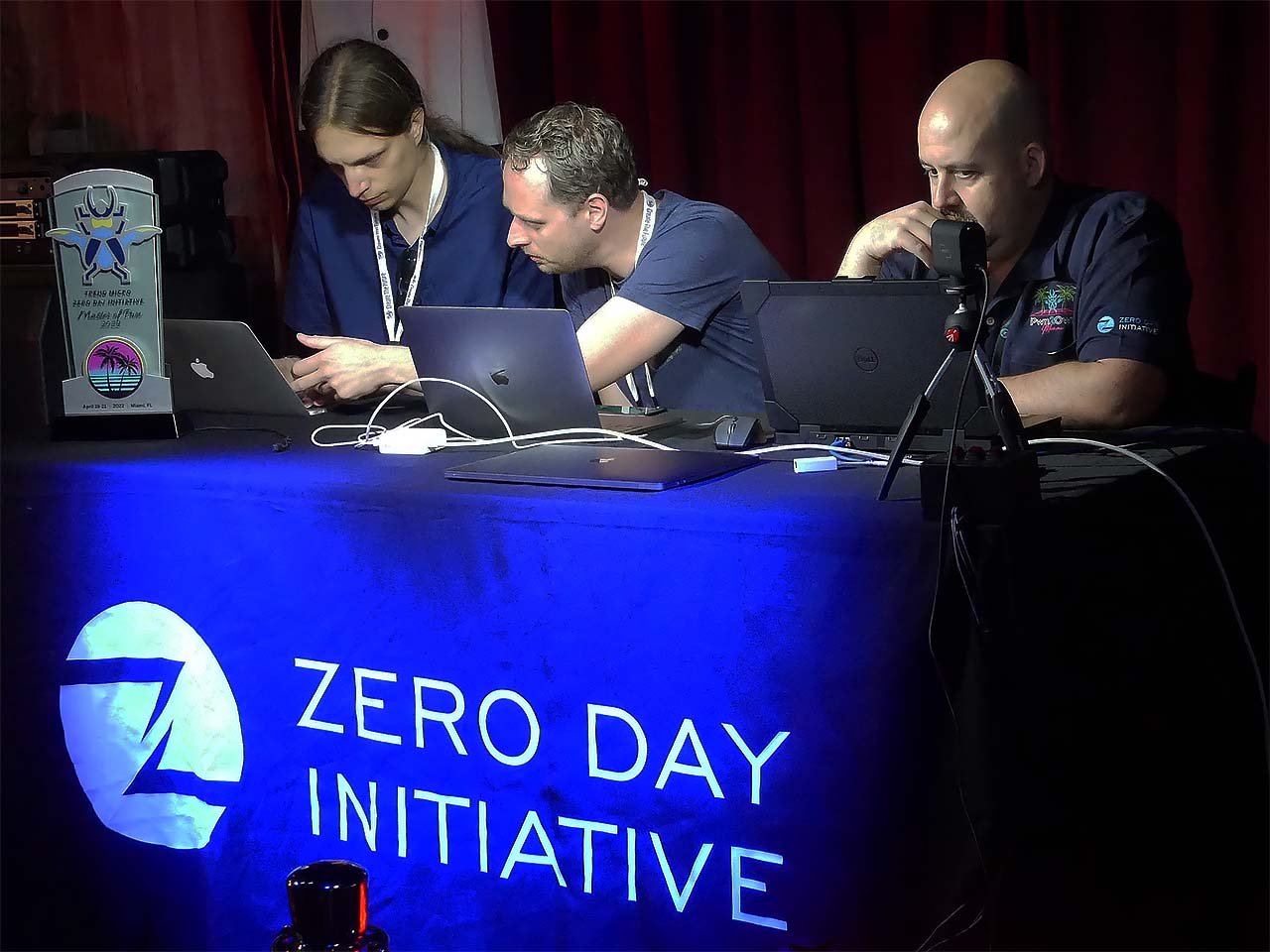

Эксплоиты для АСУ ТП принесли хакерам более 400 000 долларов на Pwn2Own

Завершилось хакерское состязание Pwn2Own Miami 2022, проходившее с 19 по 21 апреля. Его участники заработали более 400 000 долларов, продемонстрировав 26 эксплоитов для уязвимостей нулевого дня в решениях ICS и АСУ ТП....

Баги в аудиокодеке ALAC представляет опасность для миллионов устройств на Android

Исследователи Check Point обнаружили, что многие Android-девайсы, работающие на чипсетах Qualcomm и MediaTek, уязвимы для удаленного выполнения кода из-за проблемы в аудиокодеках Apple Lossless Audio Codec (ALAC)....

В Google Play Store запретили приложения для записи телефонных звонков

Компания Google анонсировала новые правила, которые, по сути, запрещают приложения для записи звонков. В рамках борьбы с приложениями, которые злоупотребляют API-интерфейсами Accessibility Service в Android, запись звонков через эти API-интерфейсы теперь тоже запрещена....

|

о, Дискус - Форум

о, Дискус - Форум